メールは、ビジネスにおける重要なコミュニケーションツールの一つです。電話と異なり、いつでも気軽に連絡が取れるのがメールの利点でもありますが、便利な反面「フィッシング」や「なりすまし」といった迷惑行為に悪用されていることも事実です。

近年、こうした迷惑メールへの対策として、Google社などでは送信者向けのガイドラインを厳格化し、要件を満たさないと相手にメールが届かなくなってしまう可能性も高まっています。

将来的には他の様々なメールサービスでもガイドラインが厳しくなっていくことが考えられるため、今後も快適にメールを利用できるようにするには、送信者側でも迷惑メールへの対策を講じておく必要があります。

本記事では、安全なメールのやり取りを実現するために、メール管理者が実施しておくべきセキュリティ対策について解説していきます。

この記事の目次

メールのセキュリティ対策について知る前に、「フィッシング」や「なりすまし」とはどのような行為なのか、改めて確認していきましょう。

まず前提として、私たちが普段活用しているパソコンやスマートフォンなどのデジタル機器は、インターネット経由で世界中の人々と繋がることができる一方、悪意をもったユーザーから攻撃の的にされる危険性も秘めています。

サイバー攻撃は、そうしたインターネットを介して行われる悪意ある攻撃のことを指し、代表的なものでいうと、データを暗号化させることで使えない状態にし、復号と引き換えに身代金を要求するランサムウェアなどが挙げられます。

「フィッシング」もサイバー攻撃の一種で、実在する企業や組織からの連絡と思わせて、個人情報を盗み出す詐欺行為のことです。攻撃者は、有名な通販サイトや宅配便業者などの名前を騙ったメールを送り付けて偽のサイトに誘導し、ターゲットに住所やクレジットカード番号を入力させることで個人情報を不正に入手します。

このように、関係ない第三者が他人を装うことを「なりすまし」と言い、なりすましメールはフィッシングなどのサイバー攻撃に悪用されています。

なりすましメールを受信した時に正しい対応を取っていないと、個人情報が流出したり、パソコンがウイルスに感染する恐れがあります。そうならないためにも、日ごろからメールの送信元の確認を行い、不審なメールの場合は本文内のリンク先を開いたり、添付ファイルをダウンロードしないように心がけることが大切です。

しかし、なりすましメールの中には、実在する企業の本物のメールアドレスになりすます例も確認されているため、単純にメーラーに表示された送信元アドレスを見ただけでは真偽を判定できないケースがあることも否めません。

ここで鍵を握ってくるのが、メールを送付する側のセキュリティ対策です。送信者側でも迷惑メール対策を実施することにより、受信者がフィッシングやなりすまし等の被害を受けるリスクを低めることができます。

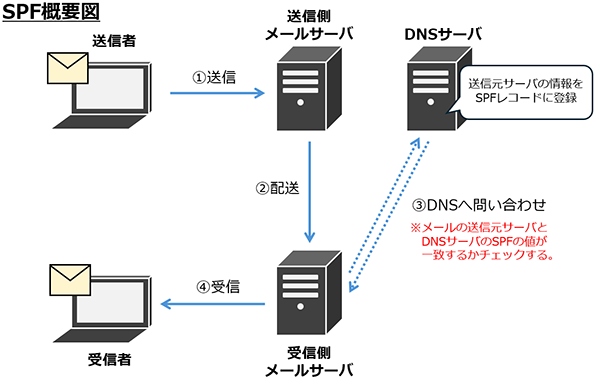

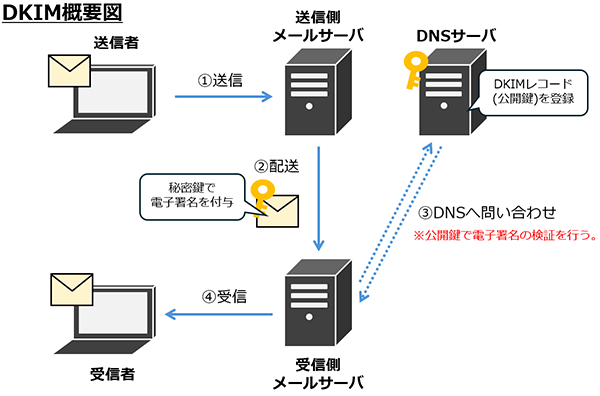

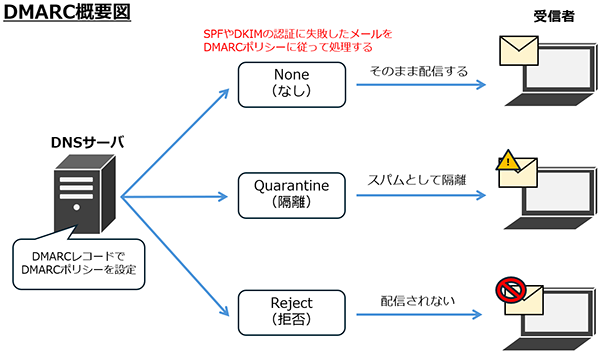

では、具体的に送信者側が何をすればよいのかというと、Googleのガイドラインでも取り上げられている「送信ドメイン認証」を用います。送信ドメイン認証には「SPF(エスピーエフ)」「DKIM(ディーキム)」「DMARC(ディーマーク)」の3種類があり、これらを活用することでなりすましを防止できるほか、メールの信頼性向上にもつながります。

送信ドメイン認証は、メールのセキュリティ対策として有用な手段の一つで、フィッシングやなりすましなどのメールを悪用した攻撃への打開策となります。ここからはより詳細に、各送信ドメイン認証の特徴を順に見ていきましょう。

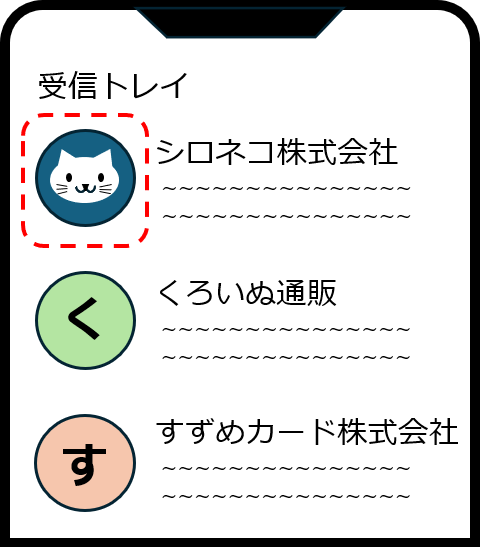

さて、SPF、DKIM、DMARCを設定することにより、なりすましやフィッシングといった不正行為の防止に役立つことがわかりました。 ここでは、メールの信頼性をより高める「BIMI(ビミ)」についてご紹介していきます。

BIMIとは、「Brand Indicators for Message Identification」の略で、DMARCの認証に成功したメールに対し、送信者のロゴマークを表示させることができる技術です。 「送信者のロゴマークが表示されたメール=DAMRC認証に合格した正規のメール」となるため、受信者はそのメールが信頼できるものであると視覚的に判断が可能となり、それに伴うブランドの認知度アップやメール開封率の向上も期待できます。

なりすましメールに名前を使われてしまうと、受け取った顧客や取引先などに不信感を与えてしまい、企業としてのブランド価値に傷をつけかねません。 そうしたリスクを避けるためにも、送信ドメイン認証を導入することでセキュリティを強化し、送信者と受信者がお互いに安心・安全なメール環境を利用できるようにしましょう。